Il pericoloso flagello dei dati che infuriava sull’iPhone sei anni fa era incredibilmente diffuso. I numeri esatti di “XcodeGhost”, un malware che accedeva ai dispositivi tramite una versione manomessa dell’ambiente di sviluppo Xcode di Apple, non erano disponibili nel settembre 2015, quando è diventato noto. Ma Apple ha sicuramente capito, come mostrano le e-mail interne che ora spuntano nel procedimento tra iPhone ed Epic Games.

Numeri reali per la prima volta

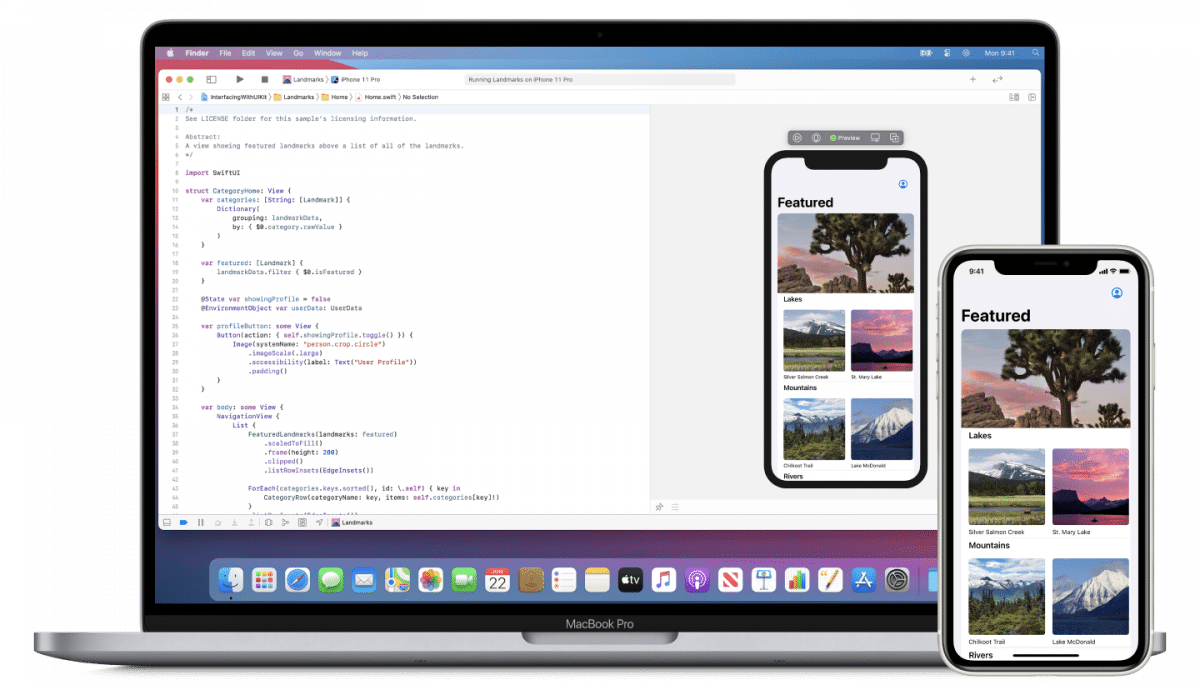

Secondo questo, “XcodeGhost”, il più grande attacco di iPhone mai, è arrivato insieme 128 milioni di utenti Oltre 2.500 diverse app infette. Apple ha valutato internamente se inviare email a tutti “a causa dell’elevato numero di potenziali clienti interessati”. Alla fine, il gruppo ha deciso di fornire informazioni e ha pubblicato la “Top 25” delle app interessate più popolari. Gli sviluppatori di malware in Cina avevano precedentemente convinto diversi sviluppatori a utilizzare la versione falsa dell’ambiente di sviluppo di Xcode, che a sua volta incorporava il codice dannoso nelle applicazioni finali. La stessa Apple non se ne è accorta durante i suoi controlli di sicurezza.

In una delle e-mail interne di Apple, si diceva che 128 milioni di clienti interessati hanno effettuato 203 milioni di download delle app interessate. Il 55% delle persone colpite si trovava in Cina, dove è stato scaricato anche il 66% dei download. Tuttavia, 18 milioni di vittime di XcodeGhost provenivano dagli Stati Uniti. Apple ha quindi provato ad adattare uno strumento per poter inviare tramite e-mail i nomi corretti delle app interessate a tutti gli utenti. L’invio delle e-mail dovrebbe richiedere fino a una settimana.

Non è ancora chiaro se i dati siano trapelati

Apple 2015 non fornisce un’indicazione ufficiale del numero di utenti realmente interessati. 500 milioni di utenti sono potenzialmente a rischio. Il codice “XcodeGhost” è stato trovato in app popolari, soprattutto dalla Cina, perché la versione manomessa di Xcode circolava principalmente lì, archiviata come download su server locali, a cui si poteva accedere più rapidamente dei server Apple. Il malware è stato trovato in WeChat, Didi Taxi e nella versione cinese di “Angry Birds 2”.

Apple ha confermato quando ha appreso che non disponeva di “informazioni” che il malware fosse mai stato utilizzato per scopi dannosi o che i dati personali fossero stati rubati. Tuttavia, ha almeno raccolto le app sul dispositivo, i dettagli sulla rete corrente, i nomi dei dispositivi e i tipi di dispositivi. Ryan Olson di Palo Alto Networks, che ha contribuito a scoprire la vulnerabilità, ha detto a Mac e i che non sanno ancora quali azioni hanno usato gli aggressori. La modalità di protezione Apple è attiva anche per le app contenenti malware, ma è possibile visualizzare i tentativi di phishing. Il problema era un campanello d’allarme per Apple e i suoi utenti.

(Laurea breve)

“Incurable thinker. Food enthusiast. Subtly charming alcohol scholar. Pop culture advocate.”

More Stories

Ecco come vivere l’eclissi di superluna il 18 settembre

Santa Monica dà il benvenuto ai giocatori PC con nuove funzionalità

Microcontrollori: collaborazione in tempo reale nel cloud Arduino